Réunion du 16 février 2014

au Radio-club de Strasbourg

Les logiciels ccleaner, adwcleaner et les autres par F1TZV Charles

Présentation outils de nettoyage et surveillance

Liste des outils et leur fonction :

Avast Protection et nettoyage des virus

AVG Anti RootKit Detection nettoyage RootKits

Comodo Firewall

Ccleaner Nettoyage fichiers temporaire

Adwcleaner Nettoyage Spyware et Malware

Spybot Nettoyage et protection Spyware => à éviter

Gestionnaire des taches liste des processus en exécution

Procexp liste détaillée des processus en exécution

Redit éditeur base des registres

Touslesdrivers.com => Ma-config

Ou télécharger ces outils :

Recherche Google, ne jamais prendre parmi les deux/trois premier résultats privilégier le site de l’éditeur.

http://www.avast.com/download-software

http://www.clubic.com/telecharger-fiche34515-avg-anti-rootkit.html

http://download.cnet.com/Comodo-Internet-Security/3000-2239_4-10460704.html

http://www.piriform.com/ccleaner/download/standard

http://www.bleepingcomputer.com/download/adwcleaner/

http://www.01net.com/telecharger/windows/Securite/anti-spyware/fiches/26157.html

http://technet.microsoft.com/en-us/sysinternals/bb896653.aspx

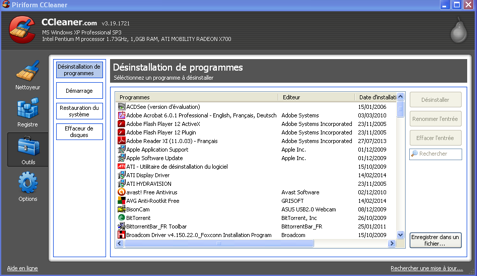

CCleaner en détail :

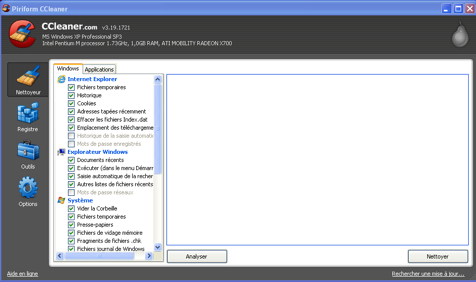

1ère étape, vidage des caches et fichiers temporaires.

Pour les utilisateurs lambda, ne pas changer les réglages.

Penser à regarder l’onglet applications pour voir toutes les applications qui vont être nettoyées.

Simplement cliquer sur analyser puis nettoyer.

Attention après nettoyage la liste affichée ne change pas, mais le nettoyage est fait.

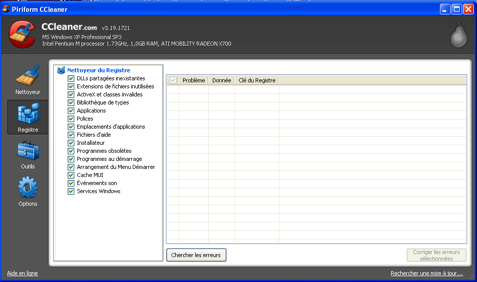

2ème étape nettoyage de la base des registres.

Va chercher les erreurs dans la base des registres.

=> sans risques mais la sauvegarde de la base est recommandée.

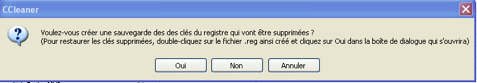

Cliquer sur chercher les erreurs puis corriger les erreurs sélectionnées.

Faire la sauvegarde de ce qui va être sauvegardé, au cas où.

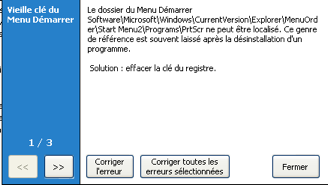

Au choix, corriger une à une les erreurs pour avoir les détails,

ou pour un nettoyage plus rapide corriger toutes les erreurs sélectionnées.

Fermer pour terminer.

3ème étape les outils :

- désinstaller des programmes :

similaire à la fonction Windows du panneau de configuration, mais permet de désinstaller certain programmes qui ne sont pas visibles dans l’outil Windows.

Cliquer la ligne voulue et le bouton Désinstaller l’entrée.

Permet aussi d’enlever une ligne pour un programme qu’on ne peut plus désinstaller parce que le répertoire a été supprimé sur le disque.

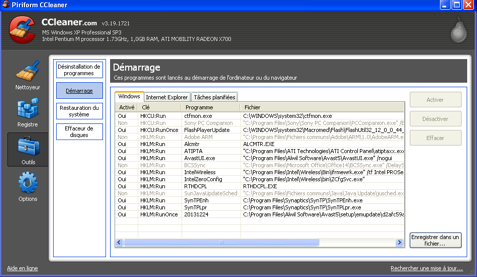

- Démarrage : permet de voir tout ce qui est lancé comme options au démarrage de Windows.

Dans un premier temps désactiver la ligne pour tester , la supprimer par la suite.

Penser à regarder les onglets internet explorer pour tout ce qui se lance dans IE

Et taches planifiées pour ce qui s’exécute à intervalle régulier

Pour tous les autres outils :

A votre convenance, pas très utiles ou très spécifiques

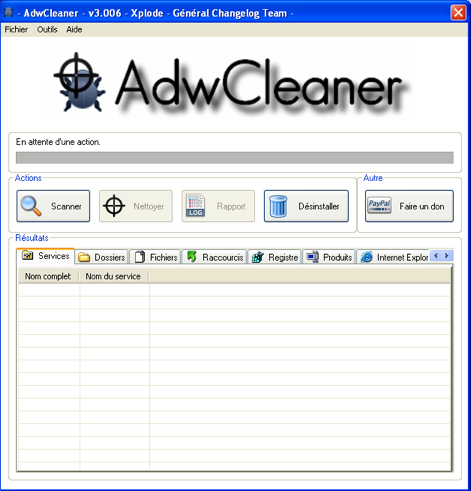

Adwcleaner en détail :

Toujours chercher la dernière version du soft

1ere étape ; cliquer sur scanner, surveiller la barre de progression jusqu'à ce qu’il affiche

« en attente veuillez décocher les éléments que vous souhaitez ne pas supprimer »

Ne pas s’affoler si l’onglet services dans les résultat est vide, cela arrive assez souvent.

Pour voir ce qui va être supprimé, passer en revue les ongles dossiers,fichiers,raccourcis, registre,produits, internet explorer ,Firefox, chrome (utiliser les flèches à l’extrême droite pour défiler les onglets.

J’ai jusqu'à présent toujours fait confiance à ce qu’il voulait supprimer, donc ne rien décoché et passer à l’étape suivant en cliquant nettoyer.

!!! Attention il va fermer tous les programmes avant de commencer à nettoyer et rebooter la machine après avoir nettoyé, donc fermez tout avant de commencer.

Et pas d’affolement, il affiche le compte rendu du nettoyage après le reboot de la machine.

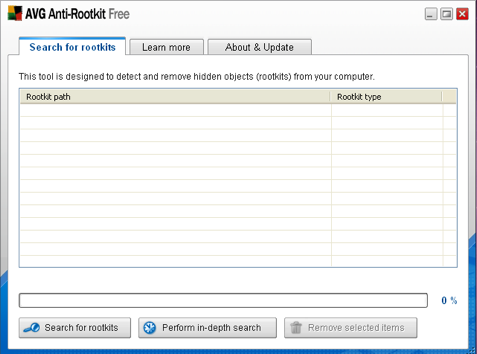

AVG anti-Rootkit

Qu'est ce qu’un rootkit ?

C’est un programme indésirable mais généralement sans effet visible (pas de pub, pas de dégâts dans Windows), mais qui peut en sous marin ouvrir les accès à la machine et la rendre vulnérables à d’autres attaques ou servir de relais smtp pour du spam et du coup pourrir votre bande passante internet.

cliquer sur Search for rootkits sauf s’il y a vraiment un doute sérieux sur la présence d’un rootkit

(forte activité du réseau même quand le pc est en veille) dans ce la faire un perform in-depth search mais attention cela peut prendre plusieurs heures.

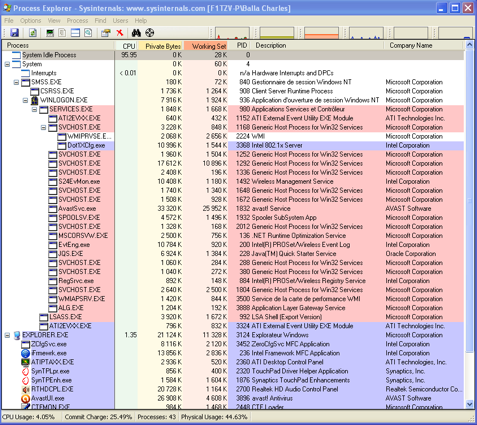

Process Explorer en détail :

Un version très améliorée du gestionnaires des taches.

sont présents :

tout en haut 6 mini graphes qui donnent l’utilisation en temps réel du CPU, commit, Mémoire, IO, Réseau et disk

tout en bas les valeurs en temps réels

Liste en rose, modules Windows

Liste en bleu, modules utilisateurs

Cas particulier : SVCHOST, c’est une DLL générique qui sert à charger en mémoire des services ou d’autres DLL.

En cliquant en haut des colonnes (une ou deux fois pour avoir l’ordre souhaité) on peut trier sur le paramètre voulu.

Commentaires et remarques :

Pour Avast, la version gratuite existe toujours, mais elle pas évidente à trouver sur le site avast.com, EVITER comme la peste les autres sites de téléchargement.

Pour le firewall Comodo, la mise en route est un peu longue car il faut autoriser tous les outils qui accèdent à internet au fur et à mesure.

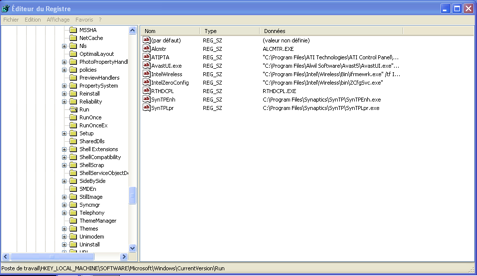

Pour Regedit, sous l’outil Windows pour éditer la base des registres.

Attention très dangereux, donc penser à faire une sauvegarde avant de faire une modifications.

Les point intéressants à surveiller, c’est ce qui est lancé au démarrage de Windows

(mais on peut le faire avec CCleaner)

Les répertoires Run, RunOnce et RunOnceEx sont à surveiller.

dans HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

et HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

Un grand merci pour toutes ses explications,

(photos F5NWY)